СтатьиНовостиОбзоры

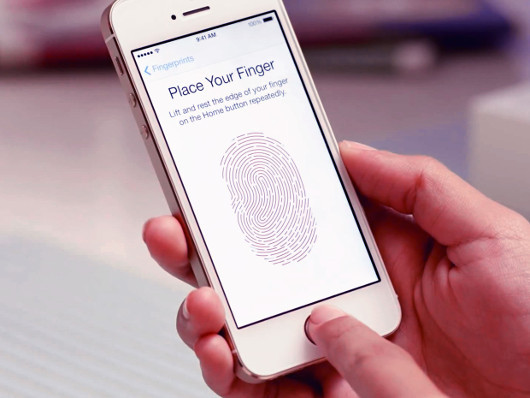

Понятно ведь, что в банках обычно работают опытные и компетентные люди, способные объективно оценивать преимущества одних технологий по сравнению с другими. И если на замену одной форме защиты вводится существенно иная, по традиционным представлениям, менее надежная, то, скорее всего, народу здесь что-то не договаривают. Иными словами, есть основание предполагать, что массово запущенные ныне инициативы по вводу сканеров отпечатка пальца в смартфонах — для защиты платежей и прочих финансовых транзакций — в аспектах безопасности опираются отнюдь не только на собственно биометрию клиента, но и на целый комплекс иных, дополнительных данных, о сути которых по каким-то причинам не сообщают… Если повнимательнее присмотреться к прочим инфотехнологическим новациям, происходившим в последнее время именно в Норвегии — как на государственном, так и на коммерческом уровне, то не так уж сложно, в общем-то, понять, почему именно эта страна оказалась в передовых. Более того, в общих чертах становится яснее и причина недомолвок — почему о комплексе дополнительных данных для верификации клиентов открыто говорить не хочется ни властям, ни бизнесу. Но чтобы лучше представлять себе суть и нюансы всей этой странноватой истории, для начала желательно иметь хотя бы базовое представление о том, в чем заключаются главные слабости и недостатки технологии идентификации пользователей по отпечаткам пальцев. Конкретно в приложении к смартфонам начало этой истории было положено осенью 2013 г., одновременно с появлением на рынке аппаратов iPhone 5S фирмы Apple. Самой главной новинкой того устройства стал биометрический сканер отпечатка пальца под названием Touch ID. Он был встроен в корпус не только весьма элегантно, но и практически незаметно — в кнопку Home, т.е. в главную и единственную управляющую кнопку на лицевой панели смартфона. Дактилоскопический сканер Touch ID был изначально позиционирован компанией-изготовителем как некий новый и весьма надежный инструмент защиты информации — с очевидным прицелом на широкое применение в авторизации бесконтактных платежей и прочих приложений цифрового кошелька. Но практически сразу этот биометрический сенсор скомпрометировали — как и все прежние подобные устройства — изготовлением «фальшивого пальца», т.е. эластичной накладки с отпечатком-клоном пальца жертвы. Осенью 2014 г. история повторилась, когда на рынок вывели Apple-смартфон нового поколения, iPhone 6, усиленный дактилоскопическим сканером с повышенной разрешающей способностью. Чтобы скомпрометировать эту защиту — тем же самым, что и прежде, бесхитростным способом, умелым хакерам понадобилось меньше дня. Также следует отметить, что в том же направлении стали напряженно работать и изготовители смартфонов на базе конкурирующей платформы — Android. И поскольку со стартом они слегка задержались, массовая компрометация сканеров отпечатка пальцев в этих устройствах пошла уже с 2015 г. С еще более впечатляющими, стоит подчеркнуть, результатами, нежели в случае iPhone. Если все прежние атаки против «яблочных» смартфонов проходили по разряду так называемых спуфинг-атак, иначе именуемых «оптическими» (когда для подделки пальца надо обязательно добыть графический образ отпечатка жертвы), то способы компрометации дактилоскопической биометрии на платформе Android без проблем расширяются до куда более обширного класса «системных атак». На августовской конференции Black Hat в Лас-Вегасе, в частности, прозвучали два больших обзорных доклада, в которых был продемонстрирован целый букет новых серьезнейших уязвимостей, касающихся того, как реализована идентификация по отпечатку пальца в Android-аппаратах разных производителей — HTC, Samsung, Huawei и др. Для злоумышленников здесь выявлены возможности дистанционно похищать файлы с «пальчиками» пользователей, тайно встраивать с флагом «разрешенный» чужой отпечаток и даже брать под контроль работу самого датчика. Иначе говоря, если рассуждать разумно и абстрактно, было бы крайне опрометчиво выстраивать системы защиты информации на основе столь слабого и простого в компрометации идентификатора, каким является отпечаток пальца. Мало того, что отпечатки пальцев даны человеку на всю жизнь и их нельзя поменять, как обычный пароль, так еще и для злодеев похитить или подделать отпечатки жертвы совсем несложно… Однако госвласти и корпорации (рассуждающие по-своему также разумно, но сугубо с позиций собственных интересов) именно этот параметр человеческого тела пытаются ныне закрепить в качестве главного и наиболее существенного идентификатора нашей онлайновой личности. Общие тенденции к движению в данном направлении уже давно обозначились во множестве самых разных стран, от США и Евросоюза до Китая и Индии. А наиболее наглядный пример того, как это может выглядеть в итоге, уже сейчас дает Норвегия. Среди множества факторов, обеспечивших ее лидерство в этом, прямо скажем, сомнительном деле, можно выделить три. Во-первых, сначала местная IT-фирма Zwipe создала для замены традиционных методов авторизации довольно специфическую технологию платежных карт со встроенным датчиком отпечатка пальца. При поддержке норвежских банков и в тесном сотрудничестве с гигантом MasterCard данная технология была интегрирована в уже имеющуюся национальную инфраструктуру безналичных карточных расчетов. Во-вторых, в конце 2014 г. в Осло имел место довольно любопытный инцидент. Журналисты одной из центральных газет решили провести нечто вроде теста-расследования, обзаведясь спецтехникой и пригласив эксперта по выявлению «ложных базовых станций» сотовой связи, т.е. стандартного средства шпионов и полиции для тайного перехвата и отслеживания перемещений мобильных телефонов. К своему великому изумлению, журналисты обнаружили, что столица буквально повсюду нашпигована такими шпионскими антеннами, принадлежащими совершенно не ясно кому. Но самое интересное заключалось в том, что когда норвежская контрразведка по требованию общественности провела собственное расследование это обстоятельства, то в итоге публике объявили, что ничего нелегального в Осло не обнаружено… В-третьих, в мае 2015 г. власти Норвегии изменили законодательство таким образом, что теперь любой гражданин страны обязан сдавать государству свои отпечатки пальцев. Правда, сделано это было не в жесткой и деспотичной форме, а в очень мягкой и как бы необязательной. Просто сдача отпечатков была напрямую увязана с получением идентификационной электронной карточки, а на эту карточку, удостоверяющую личность, замыкается практически вся социальная жизнь — от счета в банке и водительских прав до смены места жительства, устройства на работу и получения пособий соцпомощи. Если наложить все эти три фактора на мобильный телефон со встроенным сканером отпечатка пальца и приложением Mobile BankID для онлайнового банкинга, то несложно сообразить, что в Норвегии методично и комплексно развернута инфраструктура для тотального и автоматического отслеживания граждан — их перемещений, контактов и денежных операций. Причем достоверность всех этих данных постоянно подтверждает личный отпечаток пальца владельца смартфона. Дабы стало яснее, что норвежский опыт — это лишь малая часть куда более широкой глобальной программы, следует напомнить об интересных новациях в лексиконе правоохранительных органов и шпионов. Там на смену традиционному термину «бэкдор», т.е. тайная лазейка в компьютер для доступа к защищенной информации пользователя, нынче все чаще прибегают к метафоре «ключ от парадной двери». Ибо власти для защиты общественного порядка имеют полное право входить в любой дом через парадную, а не через заднюю дверь… Так вот, отпечатки пальцев людей — это и есть, собственно, те самые ключи от парадной двери в их «цифровые дома». Да, конечно, ключи довольно слабенькие, однако так удобнее государству. Но вот удобнее ли это владельцам ключей?